Aunque más de 5,507 cuentas han sido registradas por el Servicio de Atención Tributaria (SAT) como correos falsos utilizados en campañas avanzadas de phishing para robar datos de los contribuyentes, nuevas cuentas siguen creándose todos los días. Estas cuentas, a menudo usando dominios oficiales del SAT, CFE, Pemex, entre otros, proliferan debido a la falta de mecanismos de protección adecuados.

El peligro de las campañas, diseñadas principalmente para robar datos confidenciales, radica en que esta información puede ser vendida o utilizada de manera maliciosa para cometer diversos delitos, como la suplantación de identidad. Además, según la compañía de ciberseguridad Kaspersky, entre agosto de 2022 y agosto de 2023, se bloquearon 286 millones de intentos de phishing en México, con un promedio de 4,000 ataques por minuto.

La profesionalización de la ciberdelincuencia

Aunque el SAT, dependiente de la Secretaría de Hacienda y Crédito Público (SHCP), desarrolló una herramienta para reportar las nuevas cuentas que se generan para distribuir correos falsos a nombre de la dependencia gubernamental, no dejan de crearse nuevos correos que exponen a los mexicanos.

Estos correos están cada vez mejor estructurados, con la intención de engañar a los destinatarios, por lo que, para protegerse, los usuarios deben estar atentos a señales sospechosas, verificar las direcciones de correo y reportar cualquier intento de phishing.

En relación con el caso del SAT, el pasado 28 de mayo de 2024, Publimetro México informó sobre una presunta vulnerabilidad encontrada por el hacker conocido como “Lord Peña”, del grupo Mexican Mafia. Según “Lord Peña”, la página del SAT presentaba una vulnerabilidad “reflected XSS”, la cual permite desarrollar campañas avanzadas de phishing, como las mencionadas anteriormente.

Casos de phishing reales

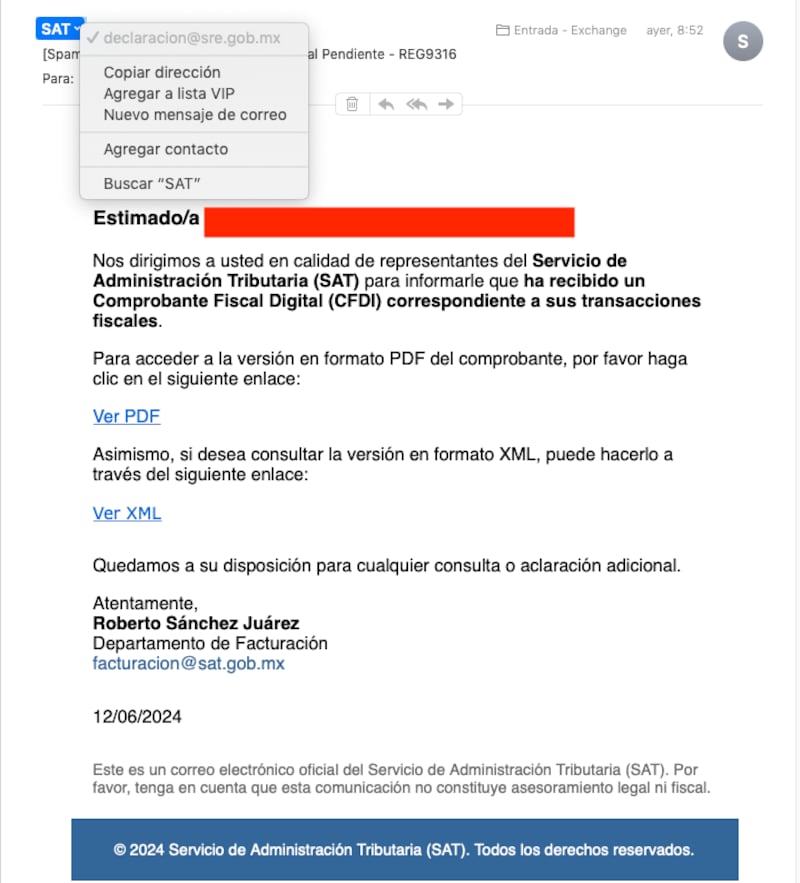

La cuenta gruposat[@]sat[.]gob[.]mx es una de las miles que se están utilizando actualmente para enviar estos correos peligrosos. Los correos, como se muestra en el ejemplo inferior, replican la identidad del Gobierno de México y utilizan los logotipos oficiales de la SHCP y del SAT. Además, incluyen diversos elementos que dan la impresión de ser auténticos, aunque en realidad forman parte de una campaña para sustraer información personal.

Otro de los correos desde los que se lanzan estas campañas del SAT, aparentemente relacionado con el mismo grupo, es declaracion[@]sre[.]gob[.]mx. Aunque la SRE (Secretaría de Relaciones Exteriores) no tiene relación con este tipo de requerimientos a contribuyentes, la dirección parece legítima debido a su terminación oficial [.]gob[.]mx, lo que puede resultar engañoso.

Al respecto, el analista en ciberseguridad Nicolás Azuara, consultado por Publimetro México, alertó que uno de los problemas con sre[.]gob[.]mx es que solo tiene configurado el SPF (Sender Policy Framework) para autenticar su correo electrónico. Esto permite que los atacantes envíen correos en su nombre, ya que el SPF tiene una limitación importante: no se aplica a la dirección visible en el campo “From” o “De”. Este tipo de vulnerabilidades resaltan la necesidad de implementar tecnologías adicionales como DKIM y DMARC para una mejor protección.

¿Por qué no es suficiente la protección SPF?

En los correos electrónicos, hay varias direcciones que identifican al remitente: la dirección visible y una dirección oculta de ruta de retorno. El SPF verifica la dirección oculta, pero no la visible, lo que permite a los atacantes usar una dirección de ruta de retorno falsa y una dirección visible legítima. Esto engaña a los destinatarios que solo ven la dirección visible. Además, la falta de conocimiento sobre la existencia de la dirección de ruta de retorno facilita que los correos falsificados parezcan auténticos.

Este truco permite a los atacantes eludir la protección del SPF, dejando vulnerables incluso a los dominios que tienen SPF activado.

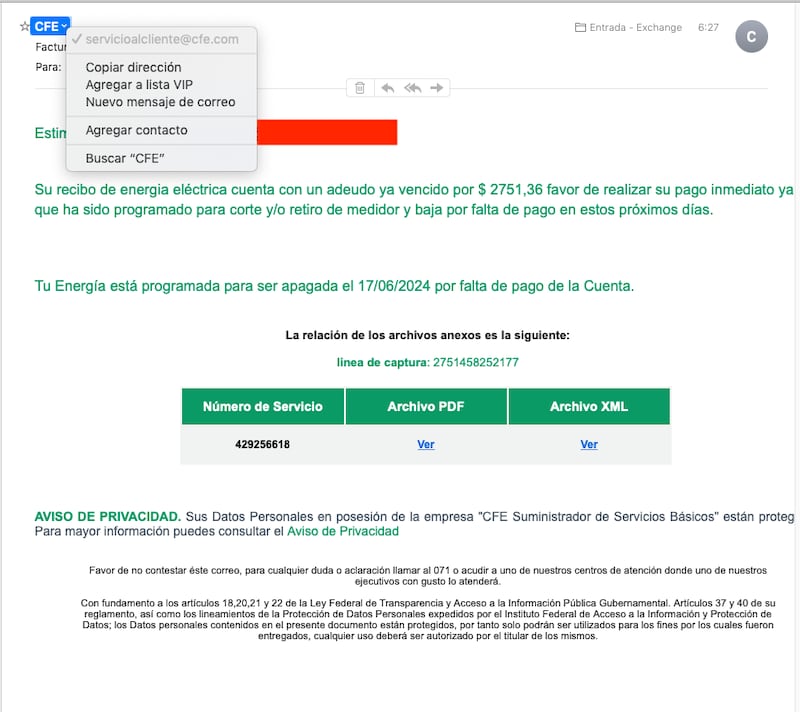

También han suplantado a la CFE

Un fenómeno similar ocurre con la Comisión Federal de Electricidad (CFE), que aunque no tiene una lista de correos falsos como el SAT, ha alertado constantemente sobre correos que suplantan su identidad. Estos correos falsos se utilizan para vender vehículos, propiedades o artículos diversos, así como para otorgar subsidios o anunciar vacantes de manera fraudulenta.

Por ejemplo, la cuenta servicioalcliente[@]cfe[.]com recientemente ha enviado correos alertando sobre adeudos vencidos y advirtiendo que el servicio sería cortado si no se realizaba el pago correspondiente. A diferencia del caso del SAT, el dominio de la CFE no es [.]gob[.]mx sino [.]mx, y la cuenta de correo termina en [.]com, lo cual revela que no es una dirección legítima.

Especialistas como Víctor Ruiz, fundador de SILIKN e instructor certificado en ciberseguridad, también han alertado sobre campañas de phishing a nombre de Petróleos Mexicanos. El 14 de marzo de 2023, Víctor emitió una alerta sobre una campaña en la que uno de los remitentes era suppliers[@]pemex-vendors[.]com, buscando obtener datos privados de empresas o proveedores.

⚠️🇲🇽Alerta: Se detecta una campaña activa de phishing usurpando la identidad de @Pemex Tomen precauciones y no proporcionen ningún dato de sus empresas, no respondan al correo y no hagan ningún tipo de transferencia. Uno de los correos maliciosos es suppliers@pemex-vendors.com pic.twitter.com/6pK97PJCwH

— Víctor Ruiz (@victor_ruiz) March 15, 2023

¿Por qué los cibercriminales quieren tus datos personales?

De acuerdo con la compañía de seguridad informática ESET, existen —al menos— ocho razones fundamentales por las que los datos personales se han convertido en un tesoro atractivo para los delincuentes digitales:

1. Fraude financiero

Los datos personales permiten a los ciberdelincuentes acceder a recursos financieros, facilitando el fraude para obtener ganancias ilícitas.

2. Robo de identidad

Con suficiente información, los cibercriminales pueden suplantar identidades, afectando finanzas, reputación y credibilidad.

3. Ransomware y extorsión

Los atacantes cifran datos y exigen un rescate para devolver el acceso, convirtiendo tus datos en una moneda de rescate valiosa.

4. Venta en la dark web

Los datos personales son comercializables en mercados clandestinos, donde se venden para realizar otros ataques o diversos fines.

5. Robo de cuentas

Los ciberdelincuentes buscan acceder a cuentas en línea para realizar actividades fraudulentas, propagar malware o comprometer identidades.

6. Espionaje corporativo

Los datos personales también interesan a empresas rivales y gobiernos para realizar ataques dirigidos que pueden afectar la privacidad y la seguridad nacional.

7. Ingeniería social

Los atacantes usan tácticas de manipulación psicológica para engañar a las víctimas y obtener información sensible a través de diversas vías, como estafas telefónicas o correos electrónicos.

8. Correos de phishing

Utilizan datos específicos para personalizar ataques, haciendo los correos electrónicos maliciosos más convincentes y aumentando las posibilidades de revelar información sensible.