La filtración conocida como “la madre de todas las brechas”, que incluyó datos robados de varias empresas y servicios en línea como LinkedIn y Twitter (ahora X), expuso 26 mil millones de registros con información confidencial. Este grave incidente de ciberseguridad plantea una pregunta crucial: ¿mis contraseñas han sido comprometidas?

Esto se debe a que la mencionada filtración solo es una de muchas, ya que hay casos previos como la exposición de datos de Cam4, con cerca de 11 mil millones de registros, y Collection No.1, que expuso 773 millones de nombres de usuario y contraseñas.

Incluso, este mismo mes, un ciberatacante puso a la venta los datos de 680 millones de clientes de Ticketmaster, y al no recibir respuesta de la compañía de boletos de eventos deportivos y musicales, decidió filtrar gratuitamente la información de un millón de clientes como prueba de la veracidad de la vulneración. Esta filtración, aunque no compromete contraseñas, sí incluye datos como nombres, direcciones físicas e IP, correos electrónicos e incluso información bancaria de un millón de usuarios.

Ante esta situación, y dado que las filtraciones de contraseñas se están volviendo cada vez más comunes, ESET, una compañía líder en detección proactiva de amenazas, explicó cómo descubrir si tus claves han sido comprometidas y compartió algunos consejos para reducir el impacto de una brecha de datos que exponga tus credenciales.

¿Cómo saber si tus credenciales han sido comprometidas?

Existen varias herramientas y prácticas para verificar si tus credenciales han sido expuestas. Ente ellas:

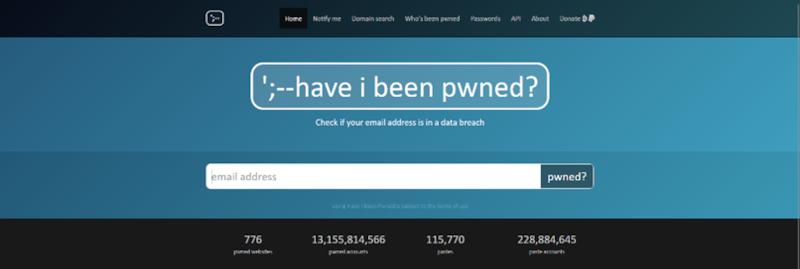

Haveibeenpwned.com

Esta herramienta gratuita permite a los usuarios verificar si su dirección de correo electrónico o contraseñas han sido comprometidas en alguna filtración de datos. Simplemente se ingresa la dirección de correo y la herramienta indica el estado de seguridad de las credenciales y las filtraciones en las que podrían haber estado involucradas.

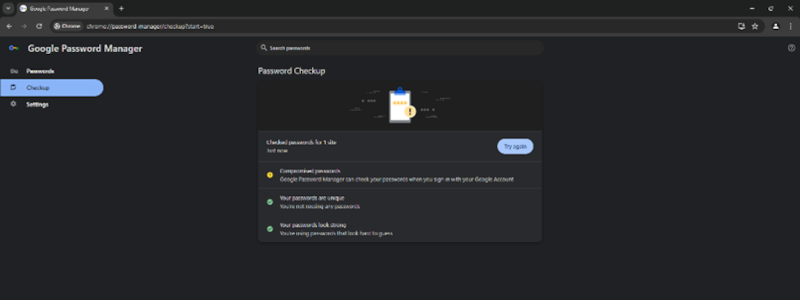

Navegadores web

Navegadores como Google Chrome y Firefox pueden comprobar si tus contraseñas han sido incluidas en alguna filtración de datos conocida. Chrome, además, ofrece funciones para recomendar contraseñas más seguras y mejorar la gestión de contraseñas.

Gestores de contraseñas dedicados

Utilizar un gestor de contraseñas con cifrado robusto puede ser muy útil para almacenar de forma segura y generar contraseñas complejas y únicas para cada cuenta en línea. Estos gestores también pueden comprobar si tus contraseñas han sido filtradas y ofrecer integración con sistemas de autenticación de dos factores (2FA).

Consejos para evitar el impacto de las filtraciones de credenciales

Para reducir el riesgo y el impacto de las brechas de seguridad, ESET sugiere las siguientes prácticas:

Utilizar la autenticación de doble factor (2FA):

Activar 2FA en todos los servicios que lo permitan, idealmente mediante una clave de seguridad dedicada o una aplicación de autenticación como Microsoft Authenticator o Google Authenticator.

“Si bien no son inmunes a ataques, las ventajas como la comprobación de contraseñas filtradas y la integración con los sistemas de autenticación de dos factores (2FA) disponibles actualmente en muchas plataformas en línea, compensan los riesgos”

— Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

Crear contraseñas robustas

Evitar contraseñas simples y cortas. Optar por frases de contraseña que sean más seguras y fáciles de recordar. ESET ofrece una herramienta para generar y comprobar la fortaleza de las contraseñas.

No reutilizar contraseñas

Utilizar una contraseña distinta para cada cuenta para evitar ataques de “credential stuffing”, donde los ciberdelincuentes reutilizan las mismas credenciales en varios servicios.

Evitar almacenar contraseñas en texto claro

No escribir contraseñas en papel ni almacenarlas en aplicaciones de notas. También es preferible no guardar credenciales en navegadores web, que pueden ser vulnerables a filtraciones de datos.

Recomendaciones para las empresas

ESET también proporcionó consejos específicos para las empresas:

Invertir en soluciones de seguridad

Implementar software de detección y respuesta para prevenir brechas e incidentes de seguridad.

Gestionar vulnerabilidades proactivamente

Estar al tanto de las lagunas de software y reaccionar rápidamente ante actividades sospechosas.

Formación en ciberseguridad: Educar a los empleados sobre buenas prácticas en ciberseguridad y seguridad de endpoints y correos electrónicos.

Prevención de pérdida de datos (DLP)

Implementar políticas de copias de seguridad y prácticas estrictas de cifrado para proteger datos sensibles.

“En definitiva, no existe una solución única, y cada usuario o empresa debe adaptar su estrategia de seguridad de datos a sus necesidades específicas y adaptarse a la evolución del panorama de las amenazas. No obstante, una combinación de las mejores prácticas de ciberseguridad contribuirá en gran medida a prevenir las filtraciones y violaciones de datos”

— Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica