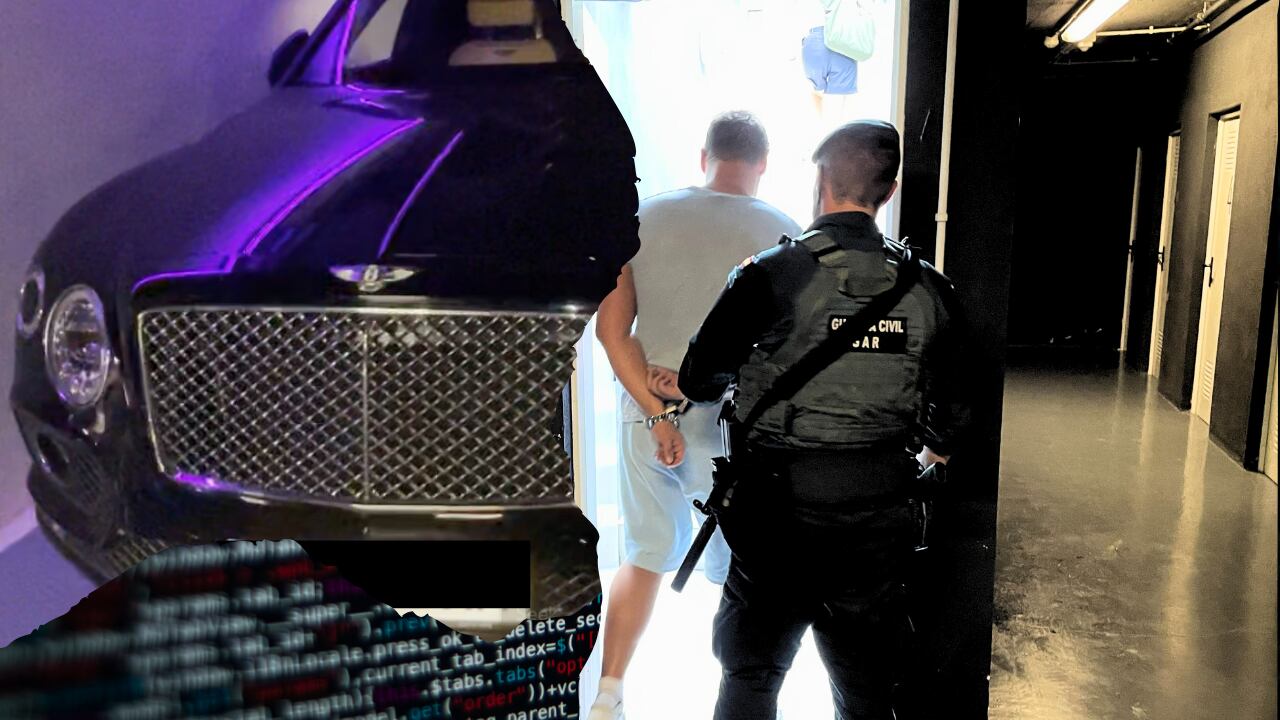

En una operación internacional coordinada por la Agencia Nacional contra el Crimen (NCA) del Reino Unido, se logró la detención y extradición de Maksim Silnikau, un hombre de origen bielorruso sospechoso de ser uno de los cibercriminales más prolíficos del mundo. Silnikau, de 38 años, conocido también bajo los alias ‘J.P. Morgan’, ‘xxx’ y ‘lansky’, fue arrestado el pasado 18 de julio en un apartamento en Estepona, España, y extraditado a los Estados Unidos el 9 de agosto de 2024.

La NCA informó en un comunicado que había estado investigando a Silnikau y su red criminal desde 2015, en colaboración con el Servicio Secreto de los Estados Unidos y el FBI. Esta red es responsable del desarrollo y distribución de ransomware como Reveton y Ransom Cartel, así como de kits de explotación como el Angler Exploit Kit, herramientas que han extorsionado a decenas de millones de dólares a víctimas en todo el mundo.

Silnikau y su grupo introdujeron el modelo de negocio de “ransomware como servicio”, que ha permitido a delincuentes menos calificados llevar a cabo ataques de ransomware. Este modelo ha reducido significativamente la barrera de entrada al cibercrimen, facilitando que más personas se involucren en actividades ilegales en línea.

Más de 500 millones de víctimas en el mundo

Según la NCA, el impacto de esta red criminal ha sido devastador. Las campañas de malvertising (publicidad maliciosa) llevadas a cabo por el grupo de Silnikau han afectado a más de 500 millones de víctimas en todo el mundo, incluyendo el Reino Unido. Estas campañas consistían en la compra de espacio publicitario en sitios web legítimos, donde se insertaban anuncios contaminados con kits de explotación que luego distribuían malware en los dispositivos de las víctimas.

Paul Foster, director adjunto de la NCA y jefe de la Unidad Nacional de Cibercrimen, subrayó la gravedad de las actividades del grupo: “Esta acción es la culminación de investigaciones internacionales complejas y de larga duración sobre J.P. Morgan y su red criminal, que han causado un daño incalculable a individuos y empresas en todo el mundo”.

“Los cibercriminales deben saber que, incluso si intentan ocultar su conducta criminal tras el anonimato de Internet, eventualmente, a través de la dedicación de profesionales de la ley internacionales, serán aprehendidos y responsabilizados por sus acciones”

— Brian Lambert, director adjunto de Investigaciones del Servicio Secreto de los Estados Unidos

Accedía a las cámaras web para extorsionar a víctimas

El ransomware Reveton, desarrollado por el grupo de Silnikau, fue uno de los primeros ejemplos de “ransomware como servicio”. Este ransomware podía detectar el uso de una cámara web y tomar una imagen del usuario, acompañando una notificación que acusaba a la víctima de descargar contenido ilegal, como material de abuso infantil o programas con derechos de autor, exigiendo el pago de grandes sumas de dinero.

Entre 2012 y 2014, el grupo extorsionó aproximadamente 400,000 dólares mensuales a sus víctimas, quienes pagaban por miedo a ser encarcelados o para recuperar el acceso a sus dispositivos. “Además de causar un daño reputacional y financiero significativo, sus estafas llevaron a las víctimas a sufrir un estrés y ansiedad severos”, agregó Foster.

Desfalcos multimillonarios

El kit de explotación Angler, desarrollado por la red de Silnikau, fue utilizado para realizar campañas de malvertising que impactaron a alrededor de 100,000 dispositivos, con un estimado de ingresos anuales de 34 millones de dólares en su apogeo. “Su impacto va mucho más allá de los ataques que ellos mismos lanzaron. En esencia, pioneros tanto en el modelo de kit de explotación como en el de ransomware-as-a-service, lo que ha facilitado que más personas se involucren en el cibercrimen y continúen asistiendo a los delincuentes”, destacó Foster.

Las operaciones llevadas a cabo por la NCA y sus socios internacionales han sido cruciales para desmantelar parte de la infraestructura técnica del grupo criminal. Esto incluye la identificación y ubicación de la infraestructura utilizada para operar el ransomware Ransom Cartel, que fue desactivada después de la operación en conjunto con la Policía de Singapur.

El mapa de la detención de un cibercriminal

En Portugal, se entrevistó a una persona presuntamente conectada con el grupo y se registraron sus domicilios y locales comerciales, obteniendo más de 50 terabytes de datos que están siendo analizados para apoyar la investigación en curso. “Estos son cibercriminales altamente sofisticados que, durante varios años, fueron expertos en ocultar su actividad e identidades”, explicó Foster.

Brian Lambert, director adjunto de Investigaciones del Servicio Secreto de los Estados Unidos, destacó la importancia de la cooperación internacional en este caso: “Este arresto subraya una investigación a largo plazo del Servicio Secreto de los EE.UU., en coordinación con socios extranjeros, nacionales y privados, sobre organizaciones de cibercrimen que presuntamente distribuyeron el notorio Angler Exploit Kit, realizaron malvertising y operaron la organización de ransomware Ransom Cartel”.