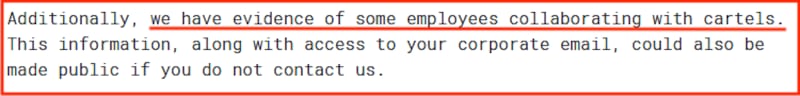

El grupo de ransomware RansomHub, conocido por su brutal efectividad en el robo y extorsión de datos, ha vuelto a captar la atención al declarar que posee más de 3 terabytes de información confidencial del Grupo Aeroportuario del Centro Norte (OMA), incluyendo, según ellos, pruebas de colaboración entre empleados de los aeropuertos y cárteles del crimen organizado en México.

Los ciberdelincuentes incluso establecieron una fecha límite: si OMA no cumple con sus exigencias de pago antes del 2 de noviembre de 2024, liberarán públicamente toda la información exfiltrada, exponiendo a la empresa y sus empleados. Aunque no revelaron cuál es la cifra de la extorsión, en este tipo de casos esta suele alcanzar varios millones de pesos.

El 18 de octubre, OMA reconoció públicamente haber sido víctima de un ciberataque, asegurando que sus operaciones no se habían visto gravemente afectadas y que ya estaban trabajando con expertos para contener el incidente; sin embargo, la amenaza ha escalado desde entonces.

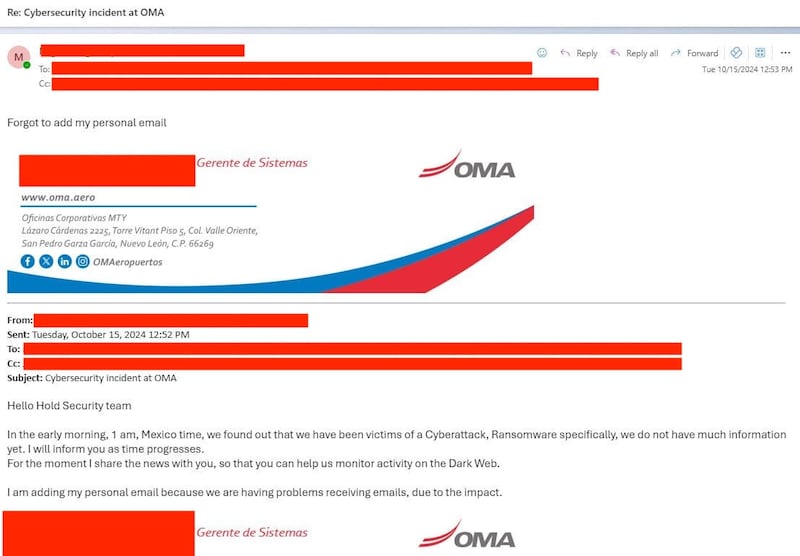

RansomHub, no conforme con la advertencia inicial, publicó documentos filtrados como prueba de sus afirmaciones, incluyendo correos electrónicos internos que demuestran que las comunicaciones de OMA están bajo su control.

¿Qué es RansomHub y cómo funciona este grupo de hackers?

RansomHub fue fundado en febrero de 2024 tras la desarticulación del grupo ALPHV (también conocido como BlackCat) por parte del FBI en diciembre de 2023. Ahora, el grupo ha logrado posicionarse como uno de los grupos de ransomware más peligrosos del mundo.

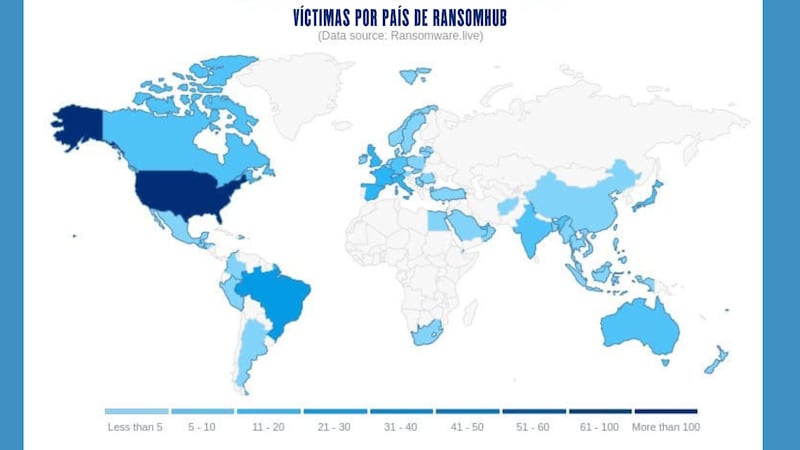

De hecho, su primera víctima conocida fue la empresa brasileña YKP, y en menos de un año han atacado a al menos 190 organizaciones globales.

En México, su lista de víctimas incluye la Universidad Nacional Autónoma de México (UNAM), en cuyo caso aseguraron haber cifrado la información de más de 37,000 usuarios, exigiendo un rescate para liberarla.

RansomHub opera bajo el modelo de Ransomware-as-a-Service (RaaS), donde afiliados de distintos países pueden utilizar sus herramientas a cambio de un porcentaje del rescate. Los afiliados retienen el 90% de los pagos obtenidos, mientras que el grupo central se queda con el 10%. Esta estructura les ha permitido expandir sus operaciones de manera rápida, convirtiéndolos en uno de los grupos más activos en la red de cibercrimen actual.

Plazo hasta el 2 de noviembre y amenazas de divulgación

La situación actual de OMA es crítica, pues no solo enfrenta la pérdida de información sensible, sino el riesgo de que RansomHub libere públicamente los documentos, comenzando con los competidores de la empresa y el fondo financiero BlackRock.

Los documentos filtrados incluyen detalles de contabilidad, finanzas, evaluaciones, acuerdos confidenciales, e incluso comunicaciones con firmas de ciberseguridad como Hold Security y HSTechnology.

La amenaza del grupo no es meramente retórica; las pruebas iniciales publicadas demuestran el acceso profundo que RansomHub ha logrado dentro de la infraestructura tecnológica de OMA. Según los atacantes, no se trata solo de datos financieros o de clientes, sino también de correos electrónicos internos y bases de datos críticas.

Un grupo en ascenso que capitaliza la disrupción de otros cárteles del ransomware

Aprovechando la disrupción del grupo LockBit en febrero de 2024, cuando las autoridades incautaron varios de sus sitios y herramientas, RansomHub absorbió a numerosos afiliados que dependían de LockBit para sus ataques. Este movimiento impulsó a RansomHub, ayudándoles a ganar terreno rápidamente.

Durante los meses de julio y agosto de 2024, el grupo lideró la lista global de ataques, consolidándose como un actor principal en la economía del ransomware.

A diferencia de otros grupos que operan con restricciones geográficas, RansomHub ha demostrado ser un grupo de cibercriminales con un alcance global. Su lista de víctimas abarca desde grandes corporaciones hasta instituciones educativas y empresas del sector sanitario, con demandas de rescate que pueden alcanzar sumas astronómicas.

No obstante, RansomHub ha evitado atacar a organizaciones en ciertos países, como Cuba, China, Corea del Norte y los países de la CEI (Comunidad de Estados Independientes), así como a entidades sin fines de lucro.

¿Cuál es el futuro de OMA ante esta amenaza?

OMA enfrenta una situación delicada, ya que cumplir con las demandas de RansomHub podría sentar un precedente peligroso y no garantiza que los datos robados no se divulguen en un futuro. Expertos en ciberseguridad, como Víctor Ruiz, fundador de Silikn, han sugerido que la empresa se enfoque en una estrategia de mitigación en lugar de ceder a la extorsión.

Ruiz también señala que RansomHub representa una amenaza real y sin restricciones, pues los atacantes afirman contar con pruebas de colaboración con cárteles, un ángulo que podría tener repercusiones legales y de seguridad en toda la industria aeroportuaria.

La amenaza de RansomHub no es una más en la lista de ataques en México

Los ataques de ransomware en México han aumentado considerablemente en los últimos años, y grupos como RansomHub representan una evolución en este tipo de ciberamenazas. La capacidad de estos grupos para infiltrarse en infraestructuras críticas, como aeropuertos y sistemas gubernamentales, eleva el nivel de riesgo y demanda respuestas contundentes.

La historia reciente de RansomHub, desde su surgimiento hasta los ciberataques en sectores estratégicos, confirma su peligrosidad y eficacia.