Cerca del 10% de todos los dispositivos comprometidos en una megafiltración global de la empresa Fortinet pertenecen a México, lo que representa una grave amenaza para la seguridad de empresas y dependencias gubernamentales en el país. En total, más de 17 mil credenciales de acceso a estos dispositivos han sido expuestas en un foro de ciberdelincuencia, afectando a organizaciones en más de un centenar de países alrededor del mundo.

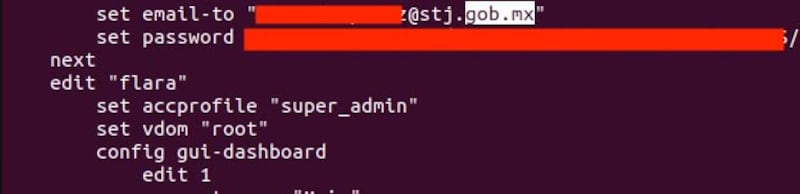

La filtración de la compañía especializada en ciberseguridad incluye configuraciones y contraseñas de dispositivos de seguridad informática utilizados por organizaciones clave en el país, como el Tribunal Superior de Justicia del Estado de Chihuahua, cuya información ya ha sido identificada entre los archivos filtrados, lo que sugiere que podría haber más dependencias afectadas.

Según datos revisados por Publimetro México —con el apoyo del analista en ciberseguridad Nicolás Azuara—, al menos 1,603 dispositivos en México están comprometidos, con 824 configuraciones expuestas que incluyen credenciales de acceso, y 779 con configuraciones técnicas sensibles, lo que expone potencialmente a instituciones del gobierno federal y los estatales a ciberataques.

¿Cómo ocurrió la filtración masiva de información de Fortinet?

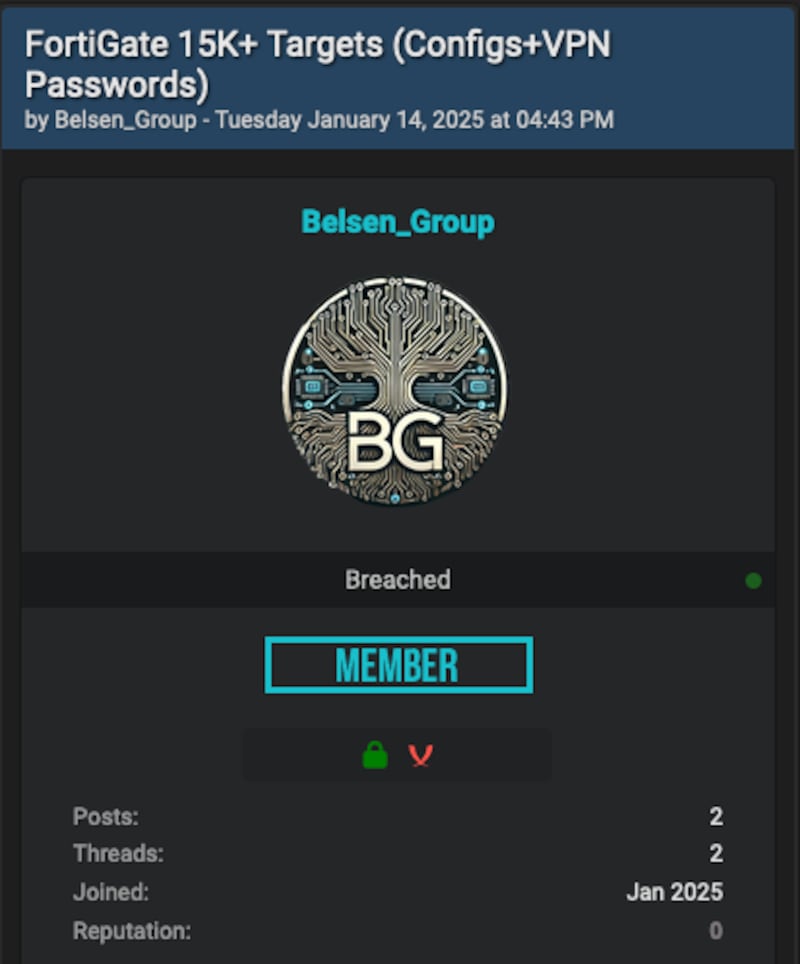

La brecha de seguridad fue perpetrada por el grupo de hackers Belsen Group, quienes publicaron un archivo de 6.88 GB con más de 40,000 archivos en la dark web. Inicialmente, la información fue ofrecida gratuitamente el 14 de enero en un foro de ciberdelincuencia, pero debido a la alta demanda, ahora se vende por solo 100 dólares.

El paquete filtrado contiene configuraciones y credenciales de firewalls Fortigate, herramientas esenciales para la protección de redes informáticas.

Los riesgos de la filtración de contraseñas

Según Azuara, la filtración de credenciales permite a los atacantes acceder y controlar redes críticas. “Fortigate es un firewall, y si hace dos años ya tenían acceso a estos dispositivos, significa que durante todo este tiempo pudieron haber accedido a la red interna de esas instituciones”, advirtió.

Asimismo, Víctor Ruiz, fundador de SILIKN y experto en ciberseguridad, explicó —en exclusiva para Publimetro México— que esta filtración representa un riesgo significativo para las dependencias de gobierno y empresas en el país, dado que Fortinet tiene alrededor del 60% de participación en el mercado de ciberseguridad en México.

“El acceso no autorizado a estos dispositivos puede derivar en interrupción de operaciones, robo de información confidencial susceptible a extorsión (ransomware) y un impacto mayor debido a la exposición pública de los datos en foros de ciberdelincuencia”, advirtió Ruiz.

Cibercriminales podrían tomar el control de los sistemas de empresas y gobiernos

Ruiz explicó que la vulnerabilidad explotada, identificada como CVE-2022-40684, permite a ciberdelincuentes tomar control administrativo de los dispositivos a través de solicitudes HTTP o HTTPS manipuladas.

“Esto abre la puerta a la manipulación de configuraciones de seguridad, el robo de información confidencial y la desactivación de medidas de protección clave para facilitar ataques posteriores, como el ransomware”, añadió el especialista.

La filtración de información y credenciales de Fortinet es real

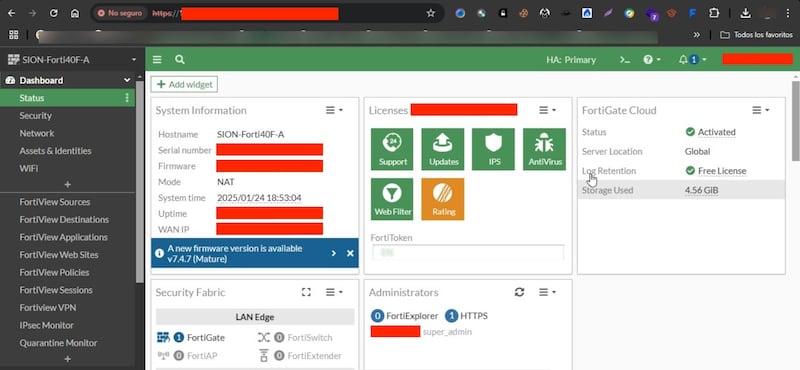

Publimetro México revisó la base de datos filtrada y confirmó que la carpeta correspondiente a México cuenta con 1,603 dispositivos afectados, divididos en archivos de configuración y credenciales VPN. Entre los hallazgos más preocupantes se encuentran accesos funcionales a sistemas gubernamentales y de empresas privadas, lo que demuestra que la información filtrada es legítima y representa una amenaza inmediata.

La publicación original de los ciberdelincuentes anunciaba el acceso gratuito a información de más de 15,000 dispositivos en todo el mundo, clasificados por países. Sin embargo, ante la demanda, el grupo decidió vender la información por 100 dólares, una cantidad baja considerando la sensibilidad de los datos expuestos.

¿Qué deben hacer empresas y gobiernos que son clientes de Fortinet?

Ante esta situación, los especialistas recomiendan a las organizaciones mexicanas:

- Actualizar de inmediato los sistemas Fortinet.

- Restringir accesos administrativos.

- Reforzar el monitoreo de redes para detectar actividades sospechosas.

“Con un alcance potencial que afecta sectores clave como finanzas, manufactura, gobierno y telecomunicaciones, es crítico que las organizaciones evalúen su infraestructura de seguridad, actualicen los dispositivos con parches recientes y adopten medidas preventivas, como restringir accesos administrativos y monitorear actividades sospechosas”

— Víctor Ruiz, instructor certificado en ciberseguridad y fundador de SILIKN

¿Qué dice Fortinet del incidente?

Fortinet respondió a la reciente filtración de datos, aclarando que la información divulgada por el grupo de ciberdelincuentes es una reexposición de datos obtenidos en incidentes anteriores, específicamente relacionados con la vulnerabilidad CVE-2022-40684, abordada en noviembre de 2022.

La empresa enfatizó que los dispositivos que han sido actualizados a versiones posteriores a FortiOS 7.2.2 no se ven afectados por esta filtración. Además, Fortinet señaló que la mayoría de los dispositivos comprometidos ya han sido actualizados y que, si las organizaciones han seguido las prácticas recomendadas de seguridad, el riesgo actual es mínimo.

A pesar de esta aclaración, la filtración sigue representando una amenaza significativa, especialmente para aquellas organizaciones que no han implementado las actualizaciones de seguridad necesarias o que continúan utilizando versiones vulnerables del software.