El hacker conocido como aDriv4, responsable de más de 1,400 ataques a sitios web en todo el mundo, ha dirigido su atención a México. Al menos tres sitios gubernamentales han sido vulnerados esta semana, dejando evidencia de ataques tipo defacement, donde se modificó el contenido de las páginas afectadas.

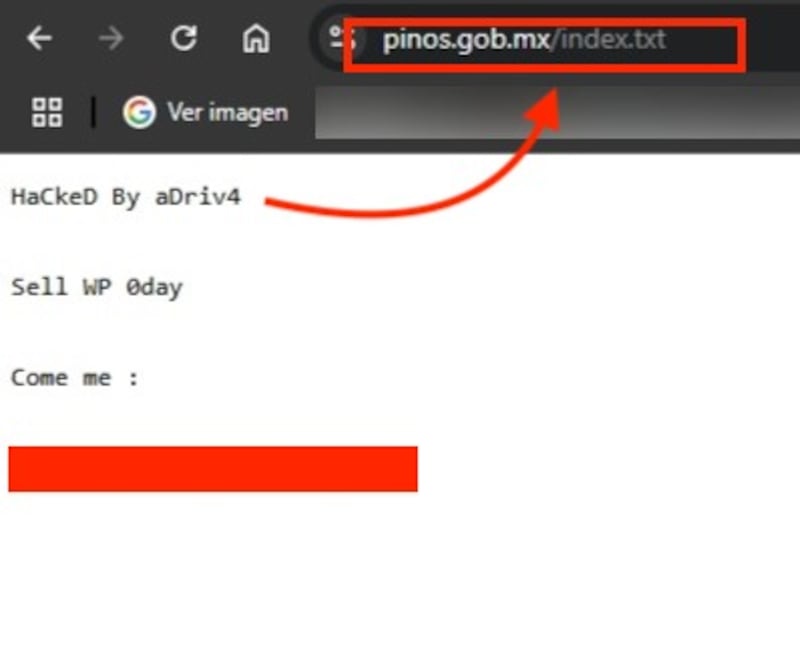

De acuerdo con información obtenida por Publimetro México, los sitios oficiales del Ayuntamiento de San Andrés Tuxtla (Veracruz), Puerto Morelos (Quintana Roo) y Pinos (Zacatecas) fueron comprometidos por este ciberdelincuente, quien dejó un mensaje en cada uno de ellos:

“HaCkeD By aDriv4. Sell WP 0day. Come me”

Este mensaje, además de evidenciar el ataque, es una oferta para vender vulnerabilidades zero-day en sitios basados en WordPress —que son las que los atacantes descubren antes de que el proveedor sepa siquiera de su existencia—, lo que sugiere que más portales gubernamentales podrían estar en riesgo.

Un atacante con historial global

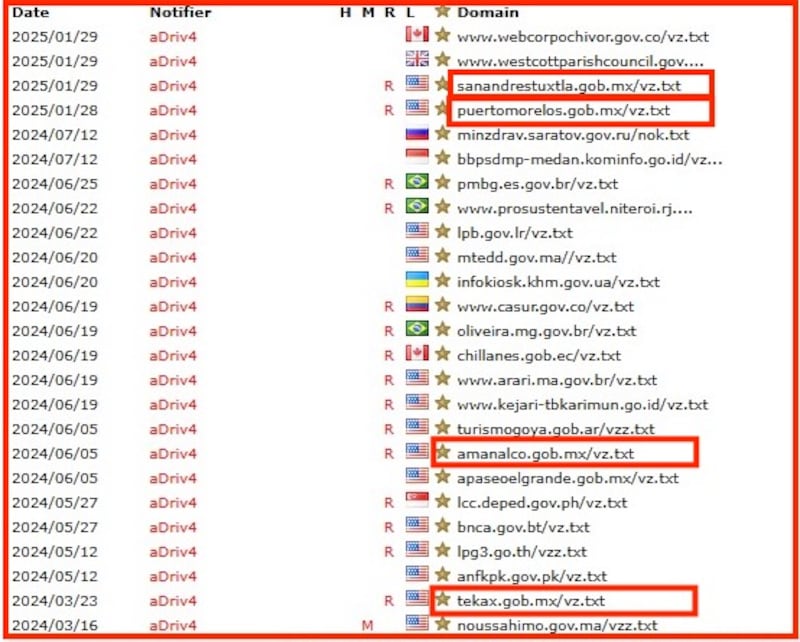

Según registros de Zone-H, una plataforma que documenta ataques a sitios web, aDriv4 ha realizado al menos 1,412 ataques en todo el mundo, de los cuales 504 provienen de una sola dirección IP y 908 han sido ataques masivos. Sus primeras actividades datan de 2016, pero en 2025 ya hay registros confirmados de ataques a páginas gubernamentales mexicanas.

El especialista en ciberseguridad Víctor Ruiz, fundador de SILIKN, confirmó a Publimetro México que el atacante tiene un patrón de ataque bien definido y que en esta ocasión parece estar focalizando sus acciones en sitios oficiales de México.

“Este tipo de defacement no solo es una afectación visual, es una alerta de que estos sitios tienen vulnerabilidades críticas que pueden ser explotadas para otros fines más peligrosos, como el robo de información o la inserción de malware”, advirtió Ruiz en declaraciones exclusivas.

En tanto, el analista en ciberseguridad Nicolás Azuara coincidió en la gravedad de este tipo de ataques:

“El problema no es sólo el defacement. Muchos sitios web no tienen una buena política de copias de seguridad y, para no perder información, se limitan a eliminar la nota sin verificar si el atacante ha dejado alguna puerta trasera en el sistema”.

Venta de herramientas para hackear sitios oficiales

Además del ataque a los sitios gubernamentales, aDriv4 ha estado promocionando en grupos de mensajería cifrada un conjunto de herramientas maliciosas, incluyendo un bot llamado “New Bot Private aDriv4 v1 WordPress”, con funciones que podrían facilitar el acceso a miles de sitios vulnerables.

Según la información obtenida, este bot permitiría:

- Ataques de fuerza bruta para obtener contraseñas.

- Exploración de vulnerabilidades en WordPress.

- Carga de archivos maliciosos en servidores vulnerados.

- Acceso a más de 30,000 sitios con puertas traseras activas.

El hacker ofrece esta herramienta por 80 dólares con un límite de solo 10 compradores, lo que sugiere que busca mantener su acceso restringido para evitar ser detectado.

“El hecho de que el atacante venda herramientas de hacking y acceso a sitios gubernamentales debería encender las alarmas. No se trata solo de modificar un sitio, sino de abrir la puerta a otros ciberdelitos, como la filtración de datos confidenciales o el uso de estos servidores para lanzar ataques más grandes”, advierte Víctor Ruiz.

¿Por qué es grave este tipo de ataques?

Los ataques de defacement suelen percibirse como alteraciones menores en una página web, pero en realidad pueden ser un primer paso para ataques más graves. De acuerdo con Ruiz, las principales amenazas que surgen tras un hackeo como este incluyen:

- Robo de bases de datos: Un atacante con acceso puede extraer información personal, financiera o confidencial de servidores gubernamentales.

- Difusión de malware: Los ciberdelincuentes pueden modificar estos sitios para infectar a los visitantes con virus o ransomware (secuestro de datos).

- Desinformación y manipulación: Sitios gubernamentales alterados pueden ser usados para publicar información falsa y manipular la opinión pública.

- Acceso persistente: La venta de puertas traseras implica que estos sitios pueden ser explotados en cualquier momento sin que los administradores lo detecten.

México, un objetivo atractivo para ciberdelincuentes

La vulnerabilidad de los sitios oficiales mexicanos no es un problema nuevo, pero estos ataques recientes confirman que sigue siendo una falla crítica sin resolver.

“Estos ataques exponen la falta de medidas de ciberseguridad en instituciones gubernamentales y dejan en evidencia que los sitios oficiales siguen siendo blancos fáciles para los ciberdelincuentes”, concluye Ruiz.

Hasta el momento, las autoridades mexicanas no han emitido un comunicado oficial sobre estos ataques, pero expertos en ciberseguridad continúan analizando el impacto y la posible expansión de estos incidentes a más sitios gubernamentales.