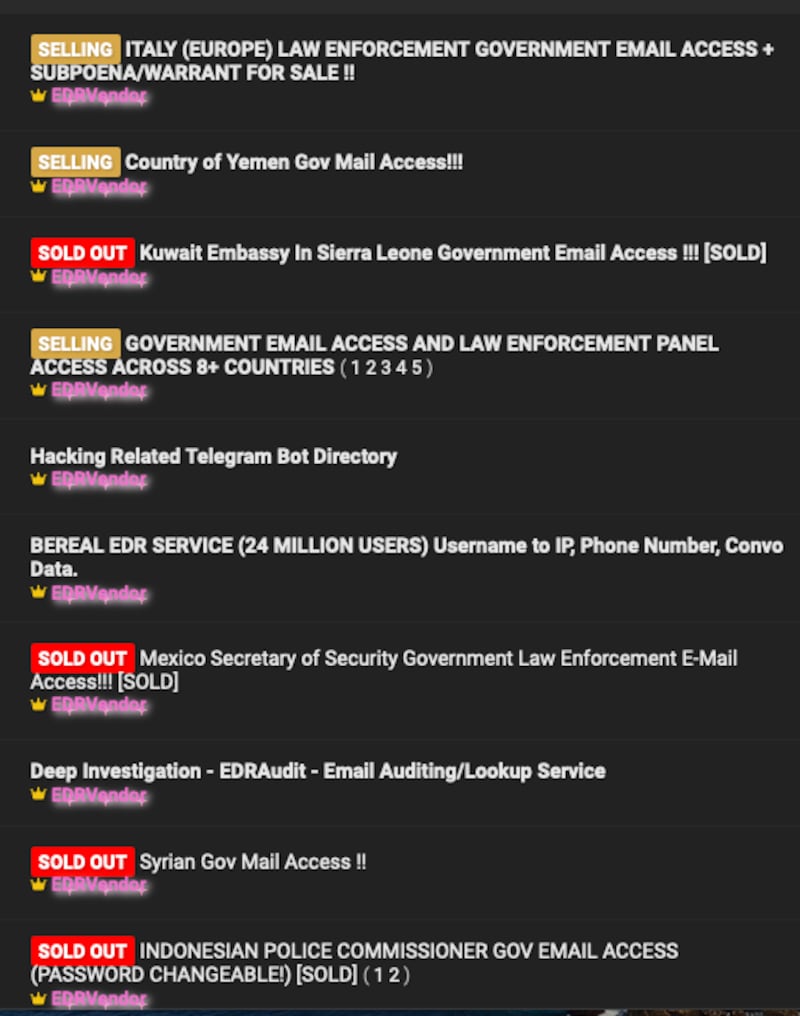

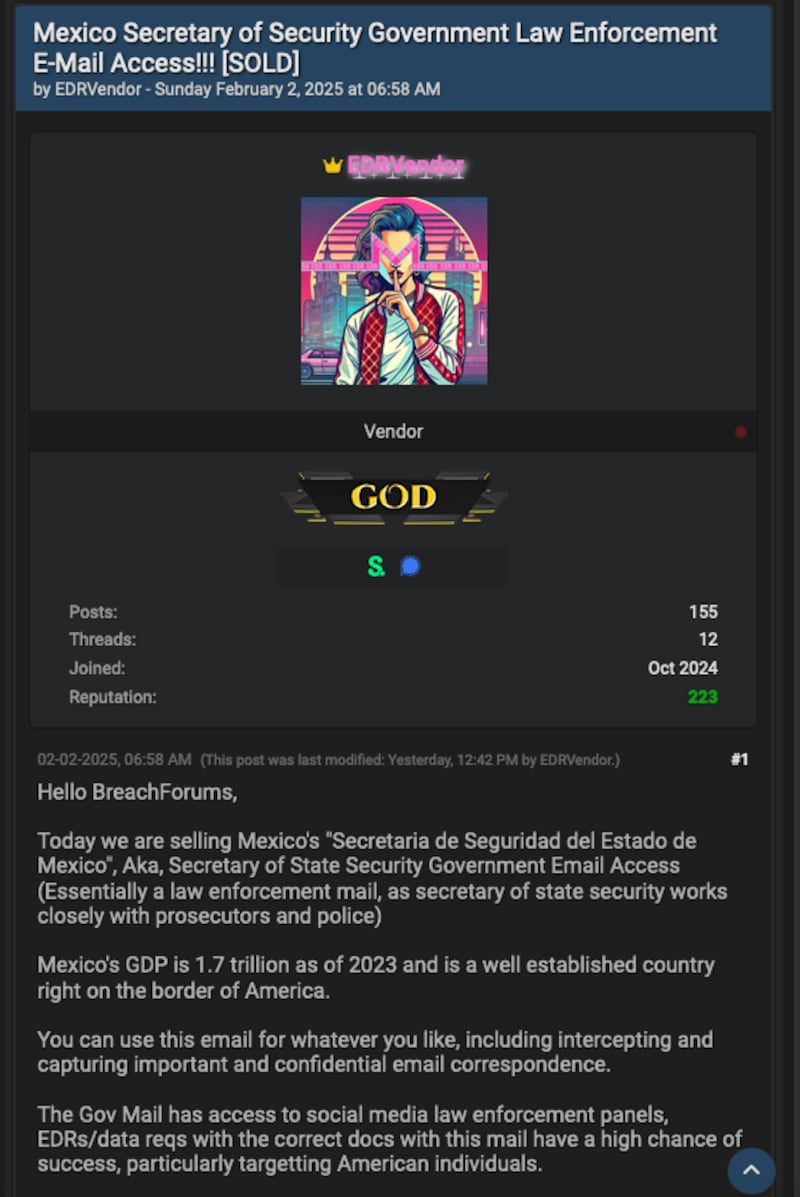

Un grupo de ciberdelincuentes conocido como EDRVendor, especializado en la venta de accesos a correos electrónicos gubernamentales en todo el mundo, afirmó haber concretado la venta de credenciales para intervenir una cuenta perteneciente a una institución de seguridad en México. Según el vendedor, este acceso permitiría ingresar a paneles de control de fuerzas del orden en redes sociales, lo que representa un riesgo significativo en términos de seguridad y privacidad.

EDRVendor, que ha realizado ventas similares en países como Italia, Yemen, Kuwait, Siria, Indonesia y Panamá, advirtió que el correo comprometido podría utilizarse para interceptar comunicaciones confidenciales, enviar solicitudes fraudulentas de datos de emergencia y ejecutar diversas formas de fraude digital.

Además, como reportó Publimetro México el pasado 3 de febrero, el vendedor destacó en su anuncio que este acceso tiene una “alta probabilidad de éxito, particularmente al atacar a individuos estadounidenses”, lo que refuerza la preocupación sobre su potencial uso en campañas dirigidas de phishing y engaño.

De acuerdo con Víctor Ruiz, instructor certificado en ciberseguridad y fundador de SILIKN, si la venta de este acceso es legítima, podría desatar una ola de ciberataques en los próximos días: “Esto podría traer repercusiones gravísimas, aún cuando las autoridades han mencionado que esto no es verdad, podría haber un ciberataque fuerte en el transcurso de los siguientes días”.

Pese a las implicaciones de seguridad, EDRVendor se autodenomina líder en la venta de accesos a correos electrónicos gubernamentales. En su perfil, destaca que usa el sistema de pago antifraude Escrow, que, según el grupo, garantiza transacciones seguras y exitosas: “Con más de nueve reseñas de 5 estrellas en Escrow, aseguramos compras rápidas, seguras y beneficiosas para ambas partes. Todas las transacciones se realizan bajo este sistema para garantizar la protección absoluta de nuestros clientes”.

“Vendedor altamente calificado y confiable, especializado en ofrecer acceso a correos gubernamentales de diversos países, paneles de fuerzas del orden, servicios de investigación OSINT y otros productos exclusivos”

— EDRVendor

Un acceso con alto valor estratégico

Desde su publicación en un foro de cibercrimen, el acceso al correo de la Secretaría de Seguridad del Estado de México (SSEM) ha sido ofertado por 220 dólares (aproximadamente 3,700 pesos mexicanos). La oferta detallaba que el acceso tenía una “alta probabilidad de éxito” en operaciones de fraude dirigidas contra ciudadanos estadounidenses.

Expertos en ciberseguridad han alertado que si esta cuenta sigue activa, podría utilizarse para interceptar información, enviar correos de phishing desde una dirección oficial y generar solicitudes falsas de datos de emergencia a empresas como Google, Meta o Microsoft.

Repercusiones y posibles ataques en los próximos días

Ruiz advierte que, tras la venta del acceso, es probable que los ciberdelincuentes ya estén preparando ataques. Señaló que podrían usarse técnicas avanzadas de ingeniería social para comprometer a otras entidades gubernamentales o privadas: “Los ciudadanos serán los principales afectados”.

Pese a las advertencias de expertos, las autoridades han negado que exista un riesgo real. Sin embargo, en incidentes anteriores, cuando los hackers han anunciado ventas de este tipo, los ataques suelen materializarse en cuestión de días.

Posibles escenarios de ataque

- Phishing dirigido: Campañas de correo electrónico desde la cuenta gubernamental comprometida para robar datos de empleados y ciudadanos.

- Solicitudes fraudulentas de EDR: Uso del correo para solicitar información confidencial a tecnológicas de EE.UU.

- Uso de credenciales para accesos internos: Los atacantes podrían intentar acceder a sistemas internos del gobierno mexiquense.

- Extorsiones y fraudes: Podría venderse acceso a grupos de ransomware para chantajes financieros.

- Desinformación: Creación y envío de comunicados falsos para manipular información pública.

Ante estos riesgos, expertos en seguridad exhortan a las autoridades a investigar y revocar cualquier credencial comprometida. “Si ya se vendió el acceso, el gobierno debe actuar de inmediato para mitigar el impacto y evitar un desastre mayor”, concluyó Ruiz.