Una nueva filtración atribuida al grupo de cibercrimen Mexican Mafia expuso este jueves 24 de abril lo que parece ser una intrusión prolongada y profunda en los sistemas digitales del Poder Judicial de la Ciudad de México (PJCDMX). Entre los documentos publicados se encuentran bases de datos con información personal de más de 94 mil litigantes, credenciales internas de jueces y funcionarios judiciales, y el código fuente completo del sistema judicial digital.

Según la evidencia técnica y la estructura de los archivos, los atacantes no solo accedieron a información confidencial, sino que obtuvieron las herramientas necesarias para simular trámites oficiales, emitir resoluciones falsas o alterar comunicaciones entre tribunales, todo desde dentro del ecosistema institucional.

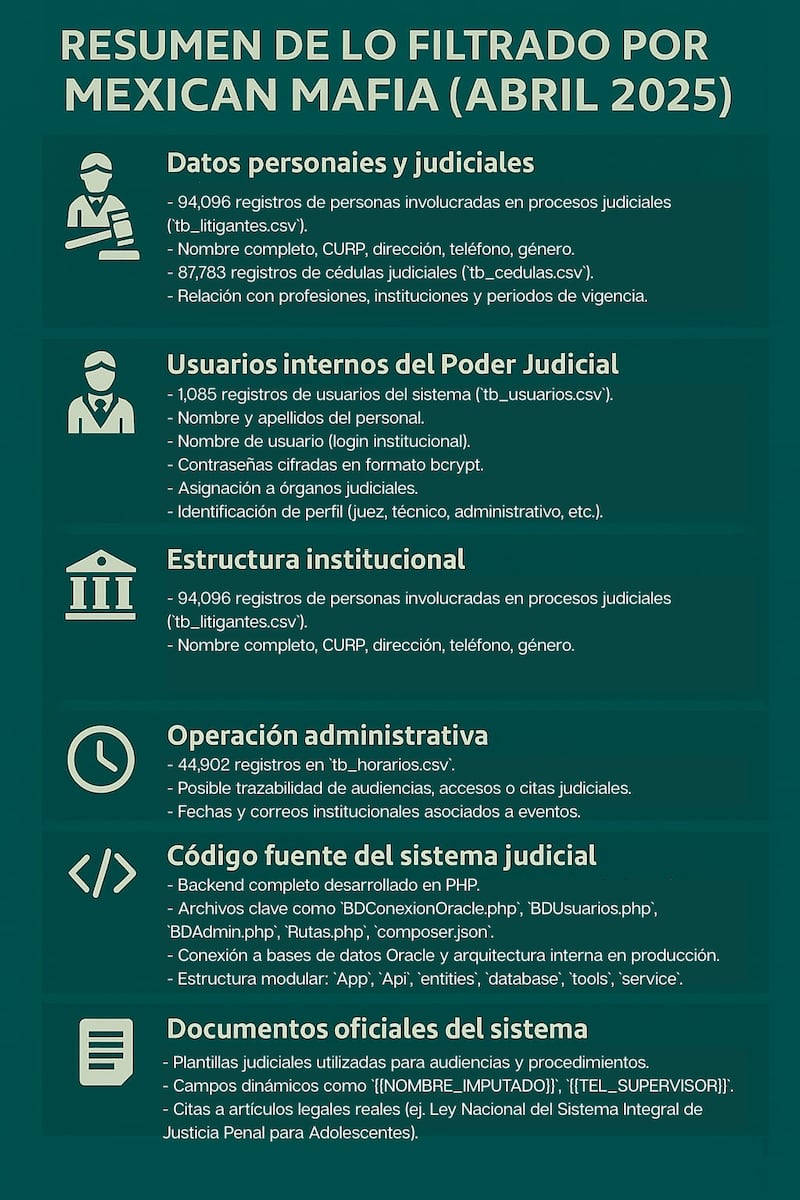

La información expuesta, que se publicó en un canal de mensajería cifrada, incluye bases de datos personales, contraseñas cifradas, estructura de software institucional, rutas de conexión a servicios judiciales y documentos oficiales utilizados por jueces y personal administrativo.

El volumen y la naturaleza de los archivos filtrados permiten establecer que no se trata de un único volcado de información, sino de una posible exfiltración completa de componentes clave del ecosistema digital judicial en la capital del país.

Bases de datos de personas vinculadas a procesos judiciales

Uno de los archivos expuestos, identificado como `tb_litigantes.csv`, contiene 94,096 registros individuales. Cada entrada incluye nombre completo, CURP, género, número telefónico y dirección de litigantes, jueces, etc. Asimismo, un análisis realizado por Publimetro México al archivo muestra que 82,565 CURPs son únicas y válidas. Todos los registros presentan estructura compatible con bases de datos institucionales activas.

Otro archivo, `tb_cedulas.csv`, contiene 87,783 registros adicionales vinculados a documentos judiciales. Cada cédula está asociada a un litigante, una profesión, una institución y un periodo de vigencia.

También se incluyen registros complementarios sobre instancias, materias judiciales y órganos jurisdiccionales, lo que permite reconstruir las relaciones entre personas, procesos, profesiones y entidades.

Información sobre el personal interno del sistema judicial

El archivo `tb_usuarios.csv` registra 1,085 entradas que corresponden a usuarios con credenciales de acceso al sistema. Cada fila contiene nombres y apellidos, nombre de usuario, contraseñas cifradas (en formato bcrypt), asignación a órganos judiciales e identificación del perfil funcional (por ejemplo, técnico, administrativo o judicial).

Las contraseñas expuestas no están en texto plano, pero su formato sugiere que pueden corresponder a cuentas activas dentro de los sistemas del PJCDMX. La estructura es consistente con plataformas desarrolladas en entornos de producción.

¿La filtración es real y expone al Poder Judicial de CDMX?

De acuerdo con un análisis automatizado respaldado por inteligencia artificial, existe una probabilidad superior al 96% de que la filtración sea auténtica.

Esta estimación se basa en múltiples factores verificables: los archivos contienen estructuras de bases de datos válidas con CURPs correctos y consistentes con el formato oficial del RENAPO; las contraseñas de usuarios internos están cifradas en formato bcrypt, usado en sistemas activos; los tokens de conexión permiten interactuar con servicios judiciales reales cuyas URLs siguen en funcionamiento; y el código fuente filtrado muestra una arquitectura completa y operativa, con dependencias actuales y rutas internas utilizadas en entornos de producción.

Un año infiltrados en el sistema

En agosto de 2024, el mismo grupo de atacantes publicó una base con más de 160 mil credenciales de abogados registrados en el sistema judicial. La filtración fue validada por fuentes independientes y en su momento se identificaron más de 146 mil contraseñas únicas y 162,439 correos electrónicos institucionales.

Según lo declarado por el propio grupo Mexican Mafia en sus publicaciones más recientes, nunca abandonaron los sistemas del Poder Judicial de la Ciudad de México tras el ataque documentado en agosto de 2024. Aseguran que, aunque las autoridades realizaron cambios en la comunicación entre las aplicaciones y las bases de datos después de esa primera filtración, ellos mantuvieron acceso continuo a través de canales internos.

Accesos API y tokens de interacción entre entidades judiciales

Uno de los hallazgos más críticos en esta filtración son los archivos `Servicios.xlsx` y `Estados.xlsx`, que contienen tokens de autenticación reales —identificados como `TokenApi` y `TokenIdentity`— junto con las rutas de acceso a sistemas judiciales estatales. Estas credenciales permiten comunicarse directamente con los servidores del Poder Judicial en distintas entidades del país, como Baja California, Chiapas, Campeche, Estado de México y otros más.

Las direcciones listadas corresponden a subdominios institucionales activos, muchos de ellos bajo extensiones oficiales como `.gob.mx`. Los tokens permiten realizar operaciones en tiempo real mediante solicitudes automatizadas, tal como si el atacante fuera un sistema interno autorizado. Entre las funciones que pueden ejecutarse se encuentran: consultar materias judiciales, registrar exhortos, cargar archivos oficiales, responder solicitudes interinstitucionales e incluso registrar promociones legales.

Estos tokens no están cifrados ni protegidos, y en varios casos están ligados a direcciones IP internas, lo que sugiere que no solo se trata de pruebas externas, sino de accesos plenamente funcionales desde dentro de la red judicial. En términos prácticos, cualquier persona con estos archivos puede simular ser un tribunal local y enviar o recibir comunicaciones oficiales dentro del sistema judicial mexicano, con implicaciones serias para la integridad y trazabilidad de los procedimientos.